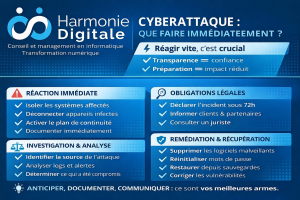

⚡ Réagir vite, c’est crucial

Chaque minute compte pour limiter les dégâts.

✔ Transparence = confiance

✔ Préparation = impact réduit

🔴 RÉACTION IMMÉDIATE

Isoler les systèmes affectés pour stopper la propagation

Déconnecter immédiatement les appareils infectés (réseau, Wi-Fi, accès distant)

Activer le plan de continuité pour maintenir les activités critiques

Documenter dès le départ :

→ logs, heure de détection, systèmes touchés, anomalies observées